- ストレージトップ

- 製品ラインナップ

- ETERNUS関連情報

- お役立ち情報

-

ユニファイドストレージ徹底活用

お客様の選定・検討に有用な情報を集約

-

1分でマスター!オールフラッシュ

技術用語解説やフラッシュストレージの特長、展望などが1分程度で理解できる

-

ストレージ技術用語解説

ストレージ製品に関する技術用語を解説

-

用語集

ETERNUSにまつわる用語を解説

-

ユニファイドストレージ徹底活用

- コンセプト

深刻化するランサムウェアの被害から

データを守れ!

さまざまなレイヤーで求められる対策と

ストレージにおける"最終防御"

深刻化する ランサムウェア被害の実態

新型コロナウイルス対策として多くの企業がテレワークを導入し、我々の働き方は大きく変わりました。自宅でパソコンをインターネットに接続し、さまざまなクラウドサービスを活用しながら業務をすることが当たり前になったのです。コロナ収束後もテレワークは柔軟な働き方を実現するために定着し、必要に応じて働く場所を使い分けるハイブリッドワークが進むと考えられています。

そこで問題になっているのがサイバー攻撃です。従来は社内ネットワークの内側にあったユーザーや端末が社外に出ていったことで、悪意を持つ攻撃者達にとっては"仕事のしやすい"環境が整備されました。その結果、さまざまな被害が発生しています。

特に深刻なのがランサムウェアによる被害です。ランサムウェアとは、企業のシステムに侵入してデータを勝手に暗号化するマルウェアで、攻撃者は元に戻すことと引き換えに身代金を要求します。最近は暗号化するだけにとどまらず、データを外部に持ち出し「身代金の支払いを拒むなら暗号化したデータを公開する」と脅す二重脅迫型のランサムウェア攻撃が増えています。

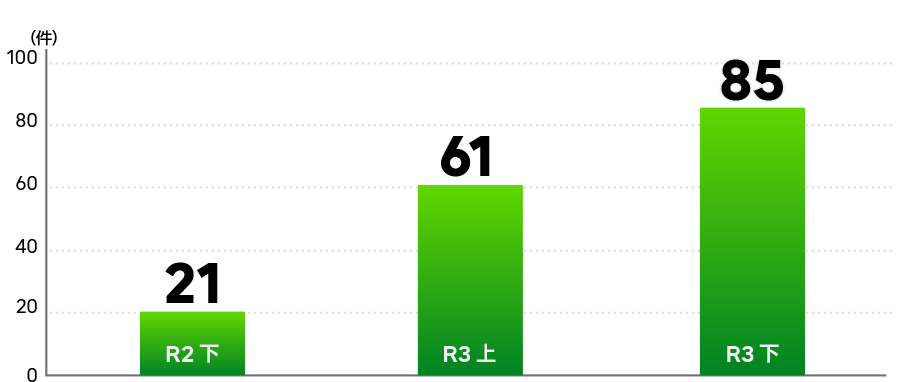

警察庁のデータによれば、被害報告は右肩上がりに増えています。もちろん、報告された被害は氷山の一角にすぎません。報告されていないものも含めると、その数がさらに大きくなるのは間違いないでしょう。

実際にランサムウェアの被害がニュースになることも増えました。有名な製造業の企業が攻撃されて工場が停止したり、病院がランサムウェアの攻撃を受けて電子カルテが利用できなくなったりと、その被害はますます深刻になっています。

ランサムウェア被害の報告件数の推移

ランサムウェア被害の報告件数の推移

出典:「令和6年における サイバー空間をめぐる脅威の情勢等について」(警察庁)

企業が実行すべき ランサムウェア対策の基本

ランサムウェアの攻撃から重要なデータ資産を守るにはどうすればよいのでしょうか。

発生しうる被害を知ること

大切なことは、ランサムウェアの感染によってどのような被害が発生するのかを知ることです。ニュースになった過去の被害事例を参考にするのはもちろん、もしも自社が攻撃を受けたらどのような被害が発生するのかを、具体的にイメージすることが重要です。

感染対策の検討

感染を防ぐ対策と、感染してデータが暗号化されたあとの対策を検討します。

- ネットワークの保護

感染を防ぐ対策としては、まずは不正アクセスを遮断するなどのネットワークの保護が不可欠です。

- ウイルス対策ソフトを最新状態に保つ

OSやミドルウェア、アプリケーションを最新の状態に保って脆弱性を突かれないようにすること、ウイルス対策ソフトの定義ファイルを最新状態に保つことも忘れてはなりません。

- データ保護

重要なのがデータの保護です。万が一に備えてデータをバックアップすることはもちろん、バックアップ先のデータが暗号化されないようにする工夫も必要です。

それでも感染した場合

それでもランサムウェアに感染し、データが暗号化されてしまった場合は、被害の影響範囲の確認と感染した環境のネットワークからの分離、感染していない安全なバックアップデータからの復旧などが必要になります。

企業としては、こうした対策をBCP(事業継続計画)の中で策定しておくことが重要です。データが暗号化されたとき、どのようなフローで対応してデータを復旧するのか、身代金を要求されたときにどうするのかなどを事前に明確にしておくと、万が一の際にも慌てずにすみます。

ランサムウェアの被害を防ぐ "最後の砦" ストレージの対策

データ保存しているストレージ対策が重要

ランサムウェアはマルウェアの一種です。このため、ランサムウェア対策は通常のマルウェア対策と基本的には変わりありません。ただし、ランサムウェアが最終的にデータを暗号化したり、外部に持ち出したりすることを考えると、データを保存しているストレージにおける対策は、より重視すべきです。

データのバックアップにはリスクがある

企業によっては、データを定期的にテープにバックアップして保管しているかもしれません。書き込んだデータを消去・変更できないWORM(Write Once Read Many)機能を活用すれば、より安心です。

ただし、テープの運用にはコストも手間もかかります。このため、すべての企業が活用できるとはかぎりません。むしろ、NASなどのネットワーク上の別ドライブにデータをバックアップするなど、より手軽な方法を採用している企業が多いのではないでしょうか。しかし、ネットワークから見えるということは、ランサムウェアによって暗号化されるリスクがあるということでもあります。

安全で手軽なランサムウェアの対策とは

では、テープを使わなくてもテープと同レベルの安全性を確保し、かつテープよりも手軽に実施できるストレージにおけるランサムウェア対策はないのでしょうか。

ここからご紹介するユニファイドストレージ 「ETERNUS AX/AC/HX series」は、まさにこうしたランサムウェア対策機能を搭載したストレージです。ここからは、その詳細をご紹介します。

ETERNUS AX/AC/HX series がランサムウェアに強いワケ

3つの攻撃事例と具体的な対策

ストレージ専用に設計・開発されたOS「ONTAP」

ETERNUS AX/AC/HX seriesは、ファイル/ブロックアクセスの双方に対応する多機能なユニファイドストレージです。ETERNUS AX seriesがオールフラッシュのストレージ、ETERNUS HX seriesがハードディスクとフラッシュのハイブリッドストレージという違いがありますが、いずれもストレージ専用のOSである「ONTAP」を搭載しています。

「ONTAP」はランサムウェアに強い

ETERNUS AX/AC/HX seriesがランサムウェアに強い第一の理由は、このONTAPにあります。ストレージ専用に設計・開発されているOSであるため、ランサムウェアを含むマルウェア全般の攻撃を受けにくいのです。

ここからご紹介するユニファイドストレージ 「ETERNUS AX/AC/HX series」は、まさにこうしたランサムウェア対策機能を搭載したストレージです。ここからは、その詳細をご紹介します。さらにONTAPには、ランサムウェアの侵入を事前に防いだり、データが暗号化されそうになるとそれを検知してブロックしたりする機能、万が一、データが暗号化されたとしても、事前に取得した安全なバックアップデータから迅速に復旧する機能などが用意されています。

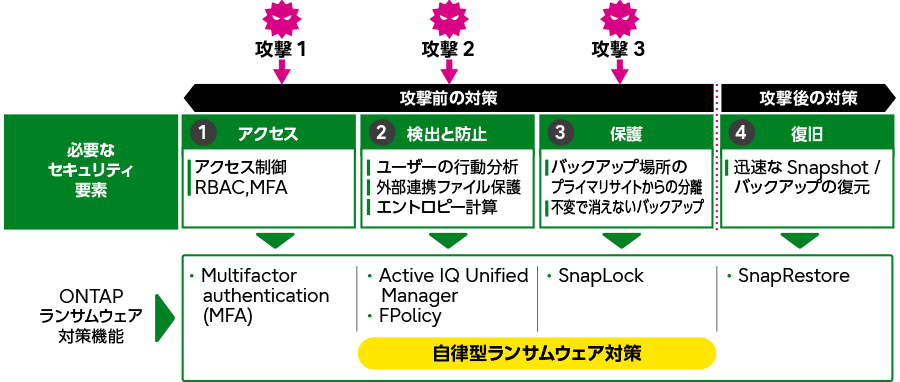

想定される攻撃に対して用意されているONTAPのランサムウェア対策機能

以下では、想定されるランサムウェアによる攻撃に対し、ONTAPのランサムウェア対策機能がどのように働くかをご説明します。

ONTAPに用意されているランサムウェア対策機能

ONTAPに用意されているランサムウェア対策機能

攻撃1-1:なりすまし攻撃(ONTAPへの攻撃)

なりすまし攻撃(ONTAPへの攻撃)とは?

アカウント情報を入手して正規のユーザーになりすますことは、サイバー攻撃の常套手段です。特に「特権アカウント(特権ID)」と呼ばれるシステム管理者用のアカウントが攻撃者の手に渡ると、攻撃者はあらゆることが可能になるため非常に危険です。

攻撃者がアカウント情報を入手する方法はさまざまです。

過去に漏洩したアカウント情報が利用される場合もありますし、想定されるパスワードを手当たり次第に試してログインを試みるブルートフォースアタック(総当たり攻撃)が行われる場合もあります。また、フィッシングサイトやフィッシングメールを利用して社内のパソコンをマルウェアに感染させ、そこからアカウント情報を摂取することもあります。

対策機能.1:多要素認証(MFA)

多要素認証(MFA)とは、IDとパスワードに別の認証を追加することで安全性を高める技術です。

たとえば、IDとパスワードでONTAPにログインする際、ユーザーの携帯電話にSMS(ショートメッセージサービス)のワンタイムパスワードを送信し、それが入力されてはじめてログインを許可するといったフローを実現できます。

仮にIDとパスワードが攻撃者に漏洩しても、追加の認証が通らないため、攻撃者はONTAPにログインすることはできません。

攻撃1-2:なりすまし攻撃(ファイルへの攻撃)

なりすまし攻撃(ファイルへの攻撃)とは?

一般ユーザーのアカウント情報を使って、ETERNUS AX/AC/HX seriesに通常のドライブとしてアクセスするという攻撃です。

多要素認証(MFA)により、ONTAPへのログインは防ぐことができたとしても、NASなどの一般ユーザーのアカウントが漏洩するなど、一般ユーザーのアカウント情報を完全に守ることは容易ではありません。

対策機能.2:Active IQ Unified Manager

そこで用意されているのが「Active IQ Unified Manager」となります。ストレージにおける普段とは異なる動きを検知し、ランサムウェアの被害をいち早く検出する機能です。

たとえば「特定のフォルダのサイズが急増した」「重複排除や圧縮の効率が低下した」など、通常ではありえない動きを検出し、管理者に通知することができます。

Active IQ Unified Manager画面

Active IQ Unified Manager画面

攻撃2:データを暗号化攻撃

データの暗号化攻撃とは?

ランサムウェアが、社内ネットワークに侵入したあと重要なデータの保存されている場所を特定し、データを暗号化するという攻撃です。

対策機能.3:FPolicy

仮にランサムウェアの侵入を許しても、暗号化の処理そのものを阻止できれば、ランサムウェアの被害を防ぐことを可能にする機能が、「FPolicy」です。

たとえば、特定の拡張子以外のファイルが操作されたときファイル名の変更や上書きを禁止する、特定のディレクトリにEXEファイルなどの実行ファイルを置けないようにするなど、さまざまな制御をかけることで、ランサムウェアによる暗号化の動きそのものをブロックできます。

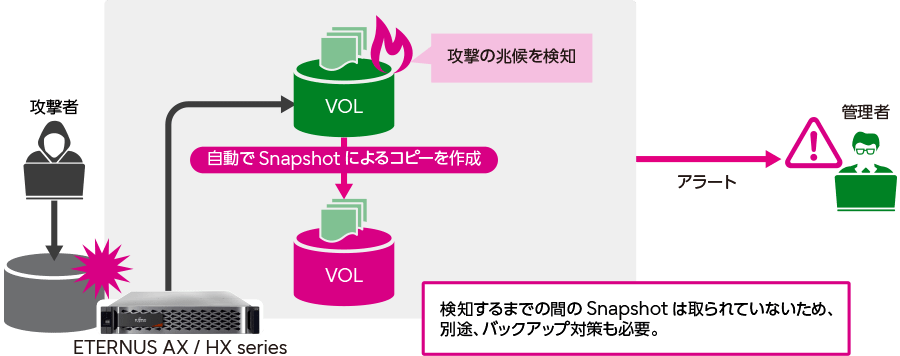

対策機能.4:自律型ランサムウェア対策機能

この機能は、ファイルのアクセスパターンなどの通常状態を機械学習で学習するという機能で、学習したパターンから逸脱した挙動を検出すると、データのスナップショット(Snapshot)を自動的に取得して管理者に通報します。

これにより、ファイル感染前に限りなく近い復元ポイントが提供され、管理者は後述するSnapRestoreの機能を使ってデータを瞬時に復元することが可能です。

-

(注)本機能を利用するには、有償ライセンスの「ONTAP One」が必要となります。

自律型ランサムウェア対策機能の動き

自律型ランサムウェア対策機能の動き

ONTAP Oneの魅力を動画でご紹介

ONTAPの標準機能からセキュリティ対策、ランサムウェア対策機能もオールインワン!

攻撃3:バックアップ先データへの攻撃

バックアップ先データへの攻撃とは?

データをバックアップしていても、バックアップ先のデータを暗号化しまうというランサムウェアの攻撃です。

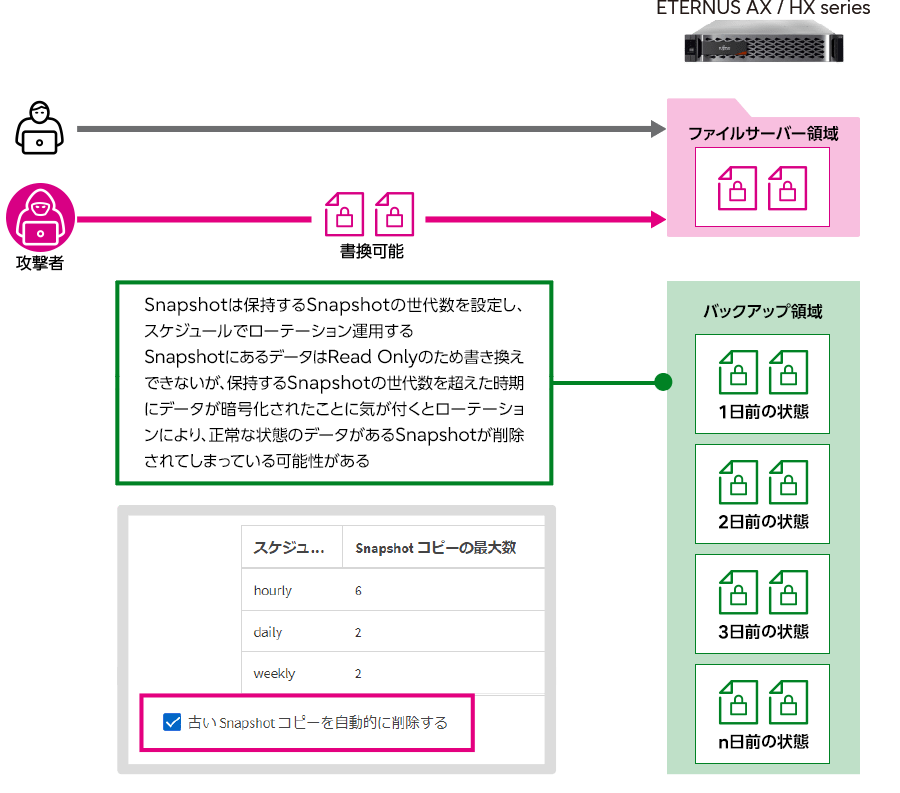

たとえば、毎日、別のドライブにデータをバックアップし、10世代分のデータを残しているとします。しかし、ランサムウェアの被害に気づくのが遅れると、10世代分のデータすべてが、暗号化されたデータに置き換わってしまう可能性があります。

また、仮にバックアップデータが読み取り専用だったとしても、ランサムウェアの被害に気づくのが遅れると、暗号化されたデータのバックアップが、暗号化前の正常なバックアップデータを食いつぶしてしまう可能性もあります。

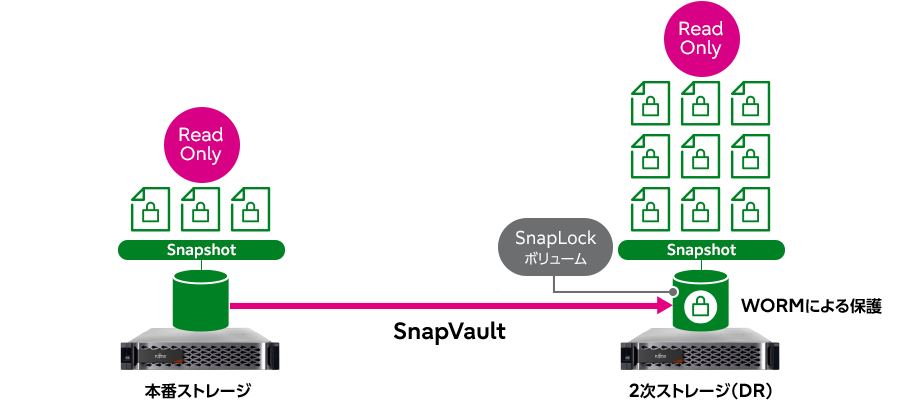

対策機能.5:SnapLock for SnapVault

「SnapLock for SnapVault」 は SnapVault と WORM(Write Once Read Many)を連携し、SnapVault により転送したSnapshotを指定期間、削除できなくするソリューションです。

SnapVaultは安価なドライブを使用して2次ストレージ(DRストレージ)で大量のSnapshotを保管する機能です。

SnapshotにあるデータはRead Onlyのためクライアントからのアクセスでは書き込み、削除ができません。ただ、ストレージ装置の管理者用コマンド(GUIも含む)を実行すれば、本番ストレージ、2次ストレージでもSnapshotを削除することができます。ストレージ装置の管理者用コマンドは管理者以外が実行できないようにするための様々な設定がありますが、WORMが有効になっていれば、 設定に関係なく、WORMの保存期間においてストレージ装置の管理者用コマンドを実行しても、Snapshotを削除することはできません。

「SnapLock for SnapVault」 はランサムウェア等のウィルスにより、運用データが暗号化や破壊され、さらにストレージ装置の管理者権限を乗っ取られた場合の対策として有効です。

スナップショットを使った構成例

SnapLockを使ったランサムウェア対策例

SnapVaultとSnapLockにより、データを最大100年間、保護することができる

SnapVaultとSnapLockにより、データを最大100年間、保護することができる

復元機能:万が一攻撃された場合の対策

データベースなど大量のデータが破損した場合でも、スナップショットによって取得されたバックアップデータから、データを復元する機能が「SnapRestore」です。テープからのデータ復元には数時間かかることも珍しくありませんが、SnapRestoreを使えば、ほぼ瞬時にデータを復元できます。

万が一攻撃されてしまった場合には、「スナップショット」と「SnapRestore」機能が活躍します。

また、スナップショットは、ボリューム作成時にデフォルトでONになっています。さらに、自律型ランサムウェア機能では、自動でスナップショットを作成します。定期的なバックアップをすることで、データ破損した場合も、すぐにデータ復元することができ、安心です。

強力な最終防衛ライン 安全・快適なデータ活用を実現 ETERNUS AX/AC/HX series

ランサムウェアの攻撃は、ますます巧妙化・複雑化しています。その攻撃から重要なデータ資産を守るには、パソコンを初めとするエンドポイント、ネットワーク機器、OSやミドルウェア、アプリケーション、さらにはユーザーの教育まで、さまざまなレイヤーで対策を実施し、多層的な防御態勢を構築することが重要です。

その中でも、データを保存しているストレージは、ランサムウェアからデータを守る"最終防衛ライン"です。仮に他の防衛ラインを突破されたとしても、ここさえしっかり守られていれば、データのランサムウェアによる被害を最小限に抑えることができます。

そして、その強力な最終防衛ラインを標準で備えたストレージ製品が「ETERNUS AX/AC/HX series」です。ランサムウェアから重要なデータ資産を守り、安全・快適なデータ活用を実現するために、ぜひ「ETERNUS AX/AC/HX series」をご検討ください。

ETERNUS AX/AC/HX series がランサムウェアに強いワケ

資料をダウンロードして確認しよう!

詳しくご紹介した資料が盛りだくさん

・Snapshot/SnapRestore によるデータ復元

・今すぐできる!ランサムウェア対策の強化ポイント

・機械学習による自律型ランサムウェア対策機能の実践記録!

他の記事も読んでみたいあなたにおすすめはこちら

関連情報を探す

ストレージシステム ETERNUS製品・サービスに関するお問い合わせ

-

入力フォーム

当社はセキュリティ保護の観点からSSL技術を使用しております。

この製品に関するお問い合わせは、富士通株式会社のフォームを使用し、2024年4月1日よりエフサステクノロジーズ株式会社が対応いたします。

-202x49px_tcm102-7514827_tcm102-2750236-32.png)