Zero Trust Network

未来を見据えた社会を実現する

ゼロトラスト

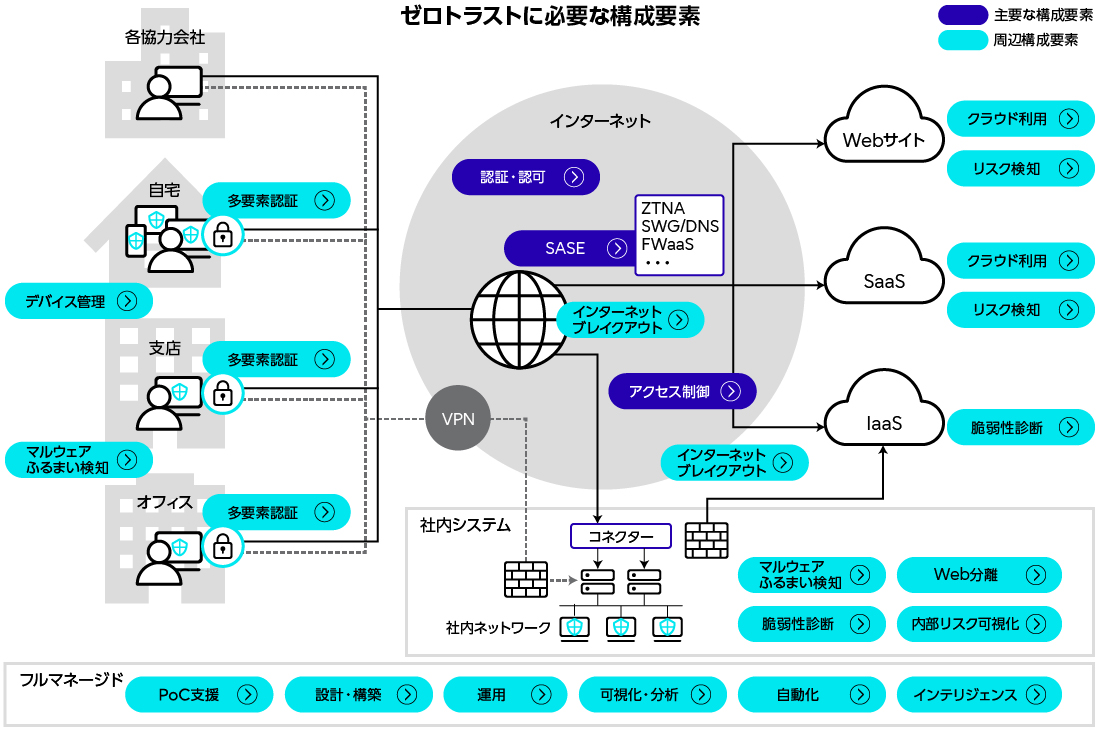

近年、世の中は急激に揺れ動いており、企業は事業変革のスピードを上げていくことが求められています。そうした中、積極的なDXや事業変革に取り組むためには、セキュアかつ利便性の向上の両立は重要な要素とっており、「ゼロトラスト」という概念による打開に期待が寄せられています。

しかしながら、従来型のセキュリティが迅速な業務変革実現の妨げとなっている中においては、ゼロトラストをどのように実現していくべきか悩まれている企業が多いことが現状です。

富士通は豊富な経験値を生かし、お客様の状況に合わせたゼロトラストを実現いたします。

お客様の状況に合わせて利便性/セキュリティを向上

ゼロトラストを実現する3つの提案

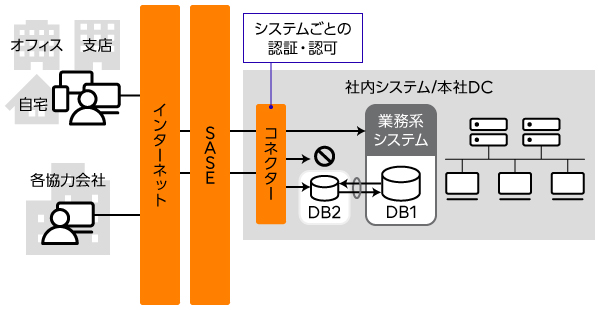

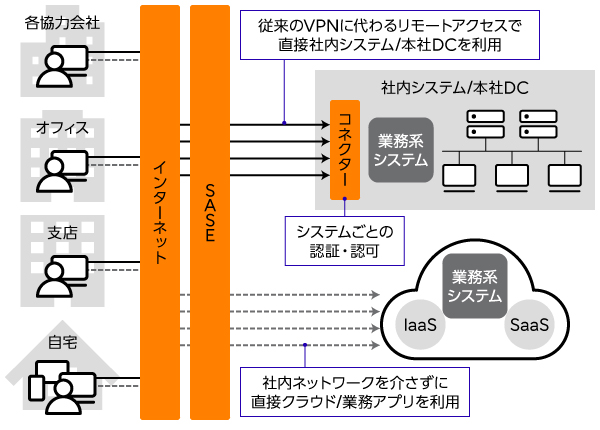

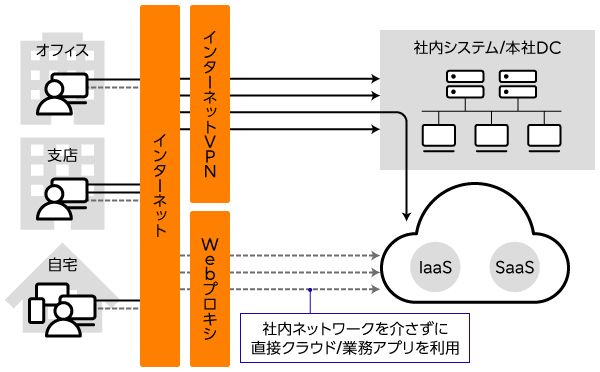

ユースケース1

どこでも変わりなく働ける環境を実現したい

- IaaS、SaaSは本社DCを介さずに直接利用

- 従来のVPN装置を必要としない社内システム利用

- 利用ユーザー数の増加によるボトルネックの解消

ユースケース2

ユースケース3

セキュリティ イベント・セミナーのご案内

ビジネスのあり方の変化が加速する中で、企業のIT戦略はその変化に合わせて対応できることが求められています。インフラ整備をどのように進めればよいか、多様な働き方を実現するハイブリッドワークを推進する際のゼロトラスト構築のヒントをお伝えいたします。

もっと詳しく

Zero Trust Networkに関するお問い合わせ

-

Webでのお問い合わせ

入力フォーム当社はセキュリティ保護の観点からSSL技術を使用しております。

-

お電話でのお問い合わせ

富士通コンタクトライン(総合窓口)

0120-933-200(通話無料)受付時間:9時~17時30分(土曜・日曜・祝日・当社指定の休業日を除く)