Multi-Cloud Security - No Strings Attached

Fujitsu Cyber-Sicherheit - bereit, Sicherheit und Flexibilität zu bieten

Bei Multi-Cloud muss Sicherheit von Beginn an integriert sein

Ohne eine einheitliche Lösung für Cyber-Sicherheit kann die Multi-Cloud schnell außer Kontrolle geraten und Sie unflexibel und ineffizient machen - und damit ihren Zweck zunichte machen. Daher muss Cyber-Sicherheit in der neuen Normalität der Multi-Cloud von vornherein berücksichtigt werden.

Sichere Multi-Cloud von Anfang an

Flexibilität, Vorhersehbarkeit und Einfachheit treiben die Cloud-Einführung voran. Wenn Sie von Anfang an Cyber-Sicherheit berücksichtigen, profitieren Sie von einer Multi-Cloud, ohne Kompromisse bei der Sicherheit eingehen zu müssen.

Wie Sie Ihre Multi-Cloud sicher und agil machen

Wie Sie Ihre Multi-Cloud-Strategie sicher und agil machen

Beginnen Sie mit der Cyber-Sicherheit in der Multi-Cloud, indem Sie Verantwortlichkeiten festlegen, um langfristig Komplexität zu vermeiden. In unserer Infografik gehen wir die Fragen durch, die Sie sich stellen sollten, wenn Sie mit der Multi-Cloud-Sicherheit beginnen, und umreißen die Vorgehensweise zur Bewältigung von Sicherheitsproblemen in der Multi-Cloud.

Multi-Cloud-Sicherheit - tiefe Einblicke

In unserem Whitepaper - Die zunehmende Verbreitung von Multi-Cloud birgt enorme Chancen aber auch neue Herausforderungen für die Sicherheit - geben wir einen detaillierten Einblick in die treibenden Kräfte der Multi-Cloud mit einem kritischen Blick auf die Sicherheitsaspekte. Wir betrachten nicht nur die Technologie, sondern auch interne, externe und cloud-basierte Bedrohungen. Wir umreißen die Problematik cloud-nativer und cloud-agnostischer Sicherheitsmechanismen und erörtern die spezifischen Überlegungen, die dem Identitäts- und Zugriffsmanagement sowie der Datenverschlüsselung gelten sollten.

Ein genauerer Blick auf Multi-Cloud-Sicherheit mit Fujitsu

In unserer Serie kurzer Webcasts bieten wir detailliertere Hintergrundinformationen und unsere Meinung zu Multi-Cloud-Sicherheitsthemen. Unsere Webcasts bieten einen genaueren Blick auf die Risiken von Cloud Computing, die geteilte Verantwortung für die Sicherheit in der Cloud und einen Überblick über die Cyber-Sicherheitsangebote von Fujitsu.

Risiken von Cloud Computing

In unserem kurzen Video geben wir einen Überblick über die wichtigsten Sicherheitsherausforderungen/-bedrohungen der Cloud - basierend auf Informationen der Cloud Security Alliance (CSA) und unserer Clusteranalyse dieser Herausforderungen. Anschließend empfehlen wir Maßnahmen, um diesen Bedrohungen zu begegnen.

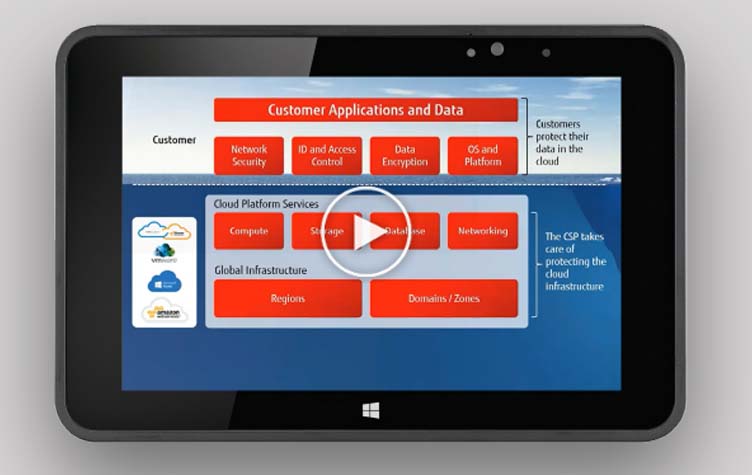

Geteilte Verantwortlichkeiten

Unterschiedliche Cloud-Service-Modelle wirken sich auf die Kosten, die Benutzerfreundlichkeit, den Datenschutz, die Sicherheit und Compliance aus. Cloud-Anbieter sorgen für die Sicherheit bestimmter Elemente wie Infrastruktur und Netzwerk. Sie können sogar Datenschutzdienste anbieten, aber die Kund*innen müssen sich der Wichtigkeit ihre eigene Rolle bei der Sicherung und dem Schutz ihrer Daten und ihrer Privatsphäre bewusst sein. In unserem kurzen Video liefern wir Informationen über die geteilten Verantwortlichkeiten und zeigen auf, welche Aufgaben Anbietende und Nutzer*innen von Cloud-Services übernehmen müssen.

Multi-Cloud Security Services - Förderung einer vertrauensvollen Zukunft

In unserem kurzen Webcast stellen wir unser Angebot an Multi-Cloud Security Services vor. Wir erläutern cloud-native und cloud-agnostische Sicherheitsmechanismen und geben einen Überblick über das Portfolio der von uns angebotenen Cyber-Services. Darüber hinaus stellen wir unser sicheres Multi-Cloud-Framework vor - unser Ansatz, um Sie auf dem Weg zu Ihrer sicheren Multi-Cloud zu unterstützen.

Neuste Erkenntnisse zur Cyber-Sicherheit

CISOs mit den nötigen Informationen versorgen, um führen zu können

Holen Sie sich die Antworten auf Ihre drängenden Fragen, verbessern Sie Ihre Führungsqualitäten im Bereich der Sicherheit und lernen Sie bewährte Praktiken kennen, um Cyber-Risiken in einen Geschäftswert zu verwandeln.

Erkenntnisse der Advanced Threat Protection

Erfahren Sie, wie Sie mit Security Orchestration, Automation and Response (SOAR) Ihre Reaktionsfähigkeit auf Bedrohungen entscheidend verbessern, indem Sie die Konsistenz und Effizienz von operativen Sicherheitsprozessen optimieren.

Erkenntnisse zum Identitäts- und Zugriffsmanagement

Entdecken Sie, wie Sie Ihr Personal in einer cloud-basierten Welt stärken können. Erfahren Sie mehr über die größten Herausforderungen bei der Verwaltung von Identitäten in der Cloud und erhalten Sie Zugang zu exklusiven, branchenbezogenen Erkenntnissen.