自分でできる!自社の情報セキュリティ脆弱度/情報漏えいリスク診断

あなたの会社の情報セキュリティ対策は充分でしょうか? こう聞かれて胸を張って「大丈夫」と答えられる人は意外と少ないかもしれません。万が一の情報漏えい事故に対して、対策を充分施していたという証拠を残すために、社内独自の監査や情報セキュリティ監査を実施している企業が増えています。まずは監査が形骸化してしまっていないかのチェックから始めてはいかがでしょう。

総務・IT担当者レベルでの自己診断のすすめ

一度専門のコンサルタントに相談してみたいが、脆弱性を多く指摘されて不安になったり、予算に頭を痛めたりするのは嫌だ、という心配があるかもしれません。そこで考えたいのが、自分たちで情報セキュリティの対策レベルについて診断をしてみることです。

独立行政法人情報処理推進機構(IPA)では、情報セキュリティ対策の目安として、入門用の診断シート表から、質問形式で対策レベルのベンチマーク(望ましい水準)を確認するものまでがあります。すでに対策済みという企業の場合は、さらに脆弱性のあるパートの把握や、セキュリティの委託先における実施の適正さについて診断することをおすすめします。

自己診断の項目

今回紹介するのは、IPAのサイトで公開されている、総務部やIT部門の担当者でも行える情報セキュリティの自己診断です。その項目について見てみましょう。

「5分でできる自社診断シート」(IPA提供)

セキュリティチェックの基本中の基本である25項目で構成されており、パンフレットに解説もあります。「情報の保管」「持ち出し」「パスワードの設定」に対する意識など、基本的なものばかりですので、部門ごとの管理者や社員向けに書き換えて実施してみるのもひとつです。この診断により、状況の把握とセキュリティ意識の啓発を同時に行うことができるでしょう。

情報セキュリティ対策ベンチマーク(IPA提供)

質問形式により、自社のセキュリティ対策の度合いを他社と比較できます。また、回答結果から推奨される改善の取り組みについても提供されます。評価項目は以下のとおり。ひと通り目を通すだけでも情報セキュリティのポイントが理解できそうです。

| 区分 | セキュリティ対策項目 |

|---|---|

| 組織的取り組み | 情報セキュリティポリシーや管理規定の設定と実践 |

| 情報資産に関する危険性や脆弱性の評価 | |

| 情報セキュリティやコンプライアンスの推進体制の整備 | |

| 情報資産の重要性別の分類とそのレベルに応じた管理方法の設定 | |

| 情報資産に対する業務プロセスごとのセキュリティ管理と措置 | |

| 外部委託先とのセキュリティに関する取り決めの明確化 | |

| 従業者(派遣含む)との守秘義務契約とセキュリティに関する就業上の義務の明確化 | |

| 経営層や派遣も含めた全社への計画的な情報セキュリティ教育・指導の実施 | |

| 物理(環境) | セキュリティを強化したい建物や区画に対するセキュリティ対策の実施 |

| 建物に出入りする顧客・ベンダー等に対するセキュリティ上のルールの設定と実践 | |

| 自然災害・人的災害等に対する安全性に配慮した情報機器の設置と保守 | |

| 重要書類・モバイルPC・記憶媒体等の適切な管理 | |

| 情報・通信システム/

ネットワーク運用管理 |

情報システム運用上の運用環境や運用データに対する保護対策の実施 |

| 情報システム運用におけるセキュリティ対策の実施 | |

| データやシステムのバックアップに関する手順の文書化と実施 | |

| 不正プログラム(ウイルス・ワーム・スパイウェア等)への対策の実施 | |

| 情報システムに対する脆弱性対策の実施 | |

| 通信ネットワークや公開サーバ上のデータに対する保護策(暗号化等)の実施 | |

| 記憶媒体・データの外部持ち出しに対するセキュリティ対策の実施 | |

| アクセス制限・

開発や保守基準 |

データや情報システムへのアクセスを制限する利用者IDの管理と認証の実施 |

| 情報システム、情報アプリケーション等へのアクセス権の付与とアクセス制御の実施 | |

| ネットワークに関するアクセス制御の実施 | |

| 業務システムの開発におけるセキュリティ要件の定義と設計や実装への反映 | |

| 情報システムの購入・開発・保守等におけるセキュリティ上のプロセス管理の実施 | |

| 事故対応 | 情報システムにおけるシステム障害の発生を想定した対策の実施 |

| 情報セキュリティ上の事件や事故への備え(方針やルールの設定等) | |

| 情報システムが停止した場合への備え(代替作業手順書の用意・要員への訓練等) |

参照:(独)情報処理推進機構「情報セキュリティ対策ベンチマーク」のデータをもとに作成

このほかに事業内容として、業種や従業員規模、正規社員の比率、事業の公益性、情報システムの外部委託率、離職率など19項目の質問があります。セキュリティの項目(27個)と合わせたクロス分析をし、回答者の業種や規模に合ったベンチマークが示される仕組みです。また、それぞれの項目には解説と対策のポイントもありますので参考にできます。

経営層への理解と予算枠確保のポイント

自己診断の結果、情報セキュリティの脆弱さが判明した場合は、なんらかの保全や対策を行わなければなりません。自社の経営層へ申請する前に、次についても検討しておきましょう。

損害額の算定

情報漏えいリスクは、企業の製造技術や研究開発に関わる機密事項をはじめとして、個人情報である社員の名簿、取引先の情報や顧客情報まで、広範にわたります。なかでも情報漏えいの事故で多くニュースになるのは、顧客情報の流出です。誤ってメールを発信してしまったり、名簿リストをどこかに置き忘れたりすることなどから起こり、さまざまなリスクが考えられます。

そのなかでも一番被害が大きいのは、その個人情報を狙って第三者が不正アクセスなどでデータベースに侵入するケースです。名簿業者に転売するなどの金銭目的で、犯行の準備は周到に行われ、多大な流出件数になることも。個人情報を多く持つ企業ほど狙われやすいため、情報セキュリティ対策もしっかり行わなければなりません。また近年多いのが、メインターゲットの協力企業を経由して侵入するケースです。社会的にも重要な取引先がある場合は、情報セキュリティの予算も大きめに計画することになるでしょう。

予算感

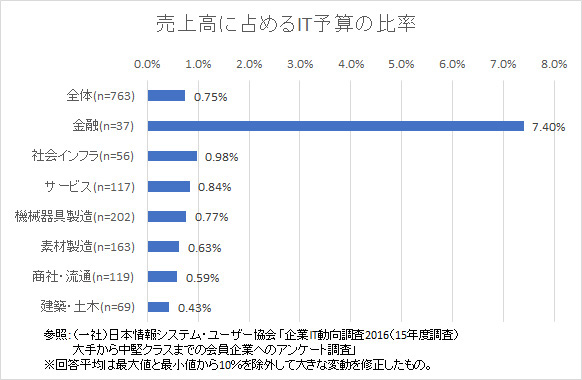

次の調査結果(一般社団法人日本情報システム・ユーザー協会調べ)は、基準となるIT予算の大きさを売上高に占める比率で示しています。

登録者や利用者が多い公共性の高い業種や業態ほど、売上高に占めるIT予算の比率が高く、扱う情報もセンシティブになるため、情報セキュリティに対する予算もより大きくするべきと考えてよいでしょう。

サイバーセキュリティ経営ガイドライン

2014年11月に成立したのが、国の情報セキュリティのあり方を中心にまとめた「サイバーセキュリティ基本法」です。2015年12月には、経済産業省から「サイバーセキュリティ経営ガイドライン」も発表されました。この一連の流れは、サイバー攻撃への対抗が国益にとって重要なテーマであるという認識によるものです。そして、経済の維持・発展のために、その構成単位である各企業の経営層がサイバーセキュリティについて理解し、先頭に立って情報の保全を進めるべきということからこのガイドラインが指標化されました。

情報セキュリティの第一歩は、現状のセキュリティレベルを認識し、経営層から管理職、社員に至るまでセキュリティの重要度について共通の認識を持つことです。その手始めが、セキュリティの自己診断となるのではないでしょうか。

参考

【関連リンク】