-

IPアクセスルータ Si-Rシリーズ

- Si-R GX500

- Si-R G211

- Si-R G210

- Si-R G121

- Si-R G120

- Si-R G110B

- Si-R G100B

- Si-R130B

- Si-R30B

- Si-R90brin

- 特長

-

技術情報

- インターネット接続

-

インターネットVPN

- インターネットVPN(IPsecアグレッシブモード)拠点間接続(IPsecアグレッシブモード)

- インターネットVPN(IPsecアグレッシブモード)複数拠点接続(IPsecアグレッシブモード)

- インターネットVPNでのEther over IP機能によるブリッジ接続(Ether over IP機能)

- 動的VPN接続(不定IPの拠点間をIPsecで接続)

- インターネットVPN(IPsecアグレッシブモード)拠点間接続(無線 - 不定IP)

- インターネットVPN(IPsecアグレッシブモード)拠点間接続 + 無線WANバックアップ

- インターネットVPN(IPsecアグレッシブモード)拠点間接続

- インターネットVPN(IPsecアグレッシブモード)複数拠点接続

- インターネットVPNでのEther over IP機能によるブリッジ接続

- 動的VPN接続

- インターネットVPN(IPsecアグレッシブモード)拠点間接続(Si-R Gシリーズ V1.00以降)

- CiscoルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

- YAMAHAルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

- NECルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

- 古河電工ルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

- フレッツ・VPN

- IP VPN

- 広域Ether

- クラウド接続

- VPNクライアントとの接続

- 帯域制御

- キャリア共通で可能な設定

- Cisco Systems社製 ルータ Ciscoシリーズ

- Cisco Systems社製 ルータ ASRシリーズ

- Cisco Systems社製 産業用ルータCisco Industrial Router(IR)シリーズ

- カタログ・資料

- マニュアル

- 導入事例

- 今までに発表した製品

- お問い合わせ

技術情報 : Si-R/Si-R brinシリーズ設定例

(NTT東日本 / NTT西日本フレッツ光ネクスト)

CiscoルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

本設定例は、弊社で独自に接続試験を行った結果を元に作成しております。

なお、他社メーカとの相互接続は、保障対象外となりますのでご了承ください。

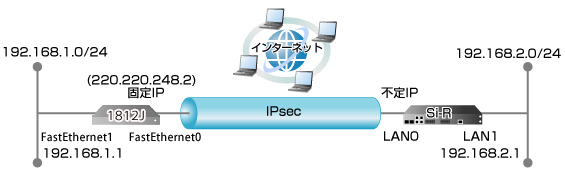

インターネットVPN(IPsecアグレッシブモード)でセンタ(Cisco 1812J) - 拠点(Si-R)間を接続する設定例です。

動作確認済み対象機種と版数

- Si-Rシリーズ V35以降

- Cisco 1812J version 15.0

設定内容

- 1812JのFastEthernet0側をWAN側、FastEthernet1側をLAN側とします。

- Si-RのLAN0側をWAN側、LAN1側をLAN側とします。

- 1812JのLAN側に192.168.1.1/24を割り当てるとします。

- Si-RのLAN側に192.168.2.1/24を割り当てるとします。

- インターネットVPN(アグレッシブモード)でセンタ-拠点間を接続します。

設定例

以下の設定例を、コピー&ペーストでご利用いただくことができます。

- id-a@isp には1812JのISPのIDを設定してください。

- pwd-a@ispには1812JのISPのパスワードを設定してください。

- id-b@ispにはSi-RのISPのIDを設定してください。

- pwd-b@ispにはSi-RのISPのパスワードを設定してください。

- kyoten1にはSi-RのIPsecのID(装置識別情報)を設定してください。

- testにはIPsec鍵を設定してください。

Cisco設定例

service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname 1812J ! boot-start-marker warm-reboot boot-end-marker ! ! no aaa new-model ! ! ! memory-size iomem 15 ! ! dot11 syslog ip source-route ! ! ! ! ip cef no ipv6 cef ! multilink bundle-name authenticated ! ! ! license udi pid CISCO1812-J/K9 sn FHK1233222T ! ! ! ! crypto isakmp policy 1 encr aes 256 authentication pre-share group 5 crypto isakmp key test hostname kyoten1 crypto isakmp keepalive 30 ! ! crypto ipsec transform-set IPSEC esp-aes 256 esp-sha-hmac ! crypto dynamic-map sa1-dynamic 10 set transform-set IPSEC set pfs group5 ! ! crypto map sa1 1 ipsec-isakmp dynamic sa1-dynamic ! ! ! ! ! interface BRI0 no ip address encapsulation hdlc shutdown ! ! interface FastEthernet0 no ip address duplex auto speed auto pppoe enable group global pppoe-client dial-pool-number 1 ! ! interface FastEthernet1 ip address 192.168.1.1 255.255.255.0 ip nat inside ip virtual-reassembly ip tcp adjust-mss 1300 duplex auto speed auto ! ! interface FastEthernet2 ! ! interface FastEthernet3 ! ! interface FastEthernet4 ! ! interface FastEthernet5 ! ! interface FastEthernet6 ! ! interface FastEthernet7 ! ! interface FastEthernet8 ! ! interface FastEthernet9 ! ! interface Vlan1 no ip address ! ! interface Dialer1 ip address 220.220.248.2 255.255.255.0 ip mtu 1454 ip nat outside ip virtual-reassembly encapsulation ppp no ip route-cache cef dialer pool 1 dialer-group 1 ppp authentication pap chap callin ppp pap sent-username id-a@isp password 0 pwd-a@isp crypto map sa1 ! ! ip forward-protocol nd no ip http serve no ip http secure-server ! ! ip nat inside source route-map nonat interface Dialer1 overload ip route 0.0.0.0 0.0.0.0 Dialer1 ! access-list 105 deny ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 access-list 105 permit ip 192.168.1.0 0.0.0.255 any dialer-list 1 protocol ip permit ! ! ! ! route-map nonat permit 10 match ip address 105 ! ! ! control-plane ! ! ! line con 0 line aux 0 line vty 0 4 login ! end

Si-R設定例

lan 0 mode auto lan 1 mode auto lan 1 ip address 192.168.2.1/24 3 remote 0 name PPPoE remote 0 mtu 1454 remote 0 ap 0 name PPPoE remote 0 ap 0 datalink bind lan 0 remote 0 ap 0 ppp auth send id-b@isp pwd-b@isp remote 0 ap 0 keep connect remote 0 ppp ipcp vjcomp disable remote 0 ip route 0 default 1 0 remote 0 ip nat mode multi any 1 5m remote 0 ip nat static 0 192.168.2.1 500 any 500 17 remote 0 ip nat static 1 192.168.2.1 any any any 50 remote 0 ip msschange 1414 remote 1 name Cisco remote 1 ap 0 name 1812J remote 1 ap 0 datalink type ipsec remote 1 ap 0 ipsec type ike remote 1 ap 0 ipsec ike protocol esp remote 1 ap 0 ipsec ike range 192.168.2.0/24 any4 remote 1 ap 0 ipsec ike encrypt aes-cbc-256 remote 1 ap 0 ipsec ike auth hmac-sha1 remote 1 ap 0 ipsec ike pfs modp1536 remote 1 ap 0 ike name local kyoten1 remote 1 ap 0 ike shared key text test remote 1 ap 0 ike proposal 0 encrypt aes-cbc-256 remote 1 ap 0 ike proposal 0 hash hmac-sha1 remote 1 ap 0 ike proposal 0 pfs modp1536 remote 1 ap 0 ike initial connect remote 1 ap 0 ike dpd use on remote 1 ap 0 tunnel remote 220.220.248.2 remote 1 ap 0 sessionwatch address 192.168.2.1 192.168.1.1 remote 1 ip route 0 192.168.1.0/24 1 0 remote 1 ip msschange 1300 syslog pri error,warn,info syslog facility 23 time zone 0900 consoleinfo autologout 8h telnetinfo autologout 5m terminal charset SJIS

解説

1812J設定解説

service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption

初期設定となっています。通常はこのままで構いません。

hostname 1812J

ホスト名を設定します。

boot-start-marker warm-reboot boot-end-marker no aaa new-model memory-size iomem 15 dot11 syslog ip source-route ip cef no ipv6 cef multilink bundle-name authenticated license udi pid CISCO1812-J/K9 sn FHK1233222T

初期設定となっています。通常はこのままで構いません。

crypto isakmp policy 1

IKE ネゴシエーション時に使用される IKE ポリシーを作成します。

encr aes 256

IKE ポリシーに使用される暗号化アルゴリズムにAES256ビットを設定します。

authentication pre-share

IKE ポリシーに使用される認証方式に事前共有キーに設定します。

group 5

IKE ポリシーに使用されるDiffie-Hellmanグループにgroup 5(modp1536)を設定します。

crypto isakmp key test hostname kyoten1

事前共有キーにtestを設定します。

- 固定のグローバルアドレスを持つルーターには、対向の拠点名を設定します。

crypto isakmp keepalive 30

IKE キープアライブを送信する間隔を指定します。

crypto ipsec transform-set IPSEC esp-aes 256 esp-sha-hmac

IPsec SAを生成するためのパラメータを定義します。

- 暗号情報にAES256ビットを設定します。

- 認証情報にSHA1を設定します。

crypto dynamic-map sa1-dynamic 10

ダイナミックマップの設定を行います。

- この機能はピアのアドレスを事前に固定できない構成にて使用されます。

set transform-set IPSEC

ダイナミックマップにトランスフォームセットを紐付けします。

set pfs group5

IPsec情報のPFS使用時のDiffie-Hellmanグループにgroup 5(modp1536)を設定します。

crypto map sa1 1 ipsec-isakmp dynamic sa1-dynamic

暗号マップの設定を行います。

- 事前に定義したダイナミックマップを紐付けします。

interface BRI0 no ip address encapsulation hdlc shutdown

初期設定となっています。通常はこのままで構いません。

interface FastEthernet0

interface FastEthernet0でPPPoEを利用するための設定をします。

no ip address

初期設定となっています。通常はこのままで構いません。

duplex auto speed auto

duplexとspeedをautoにします。

pppoe enable group global

インタフェースにおいて PPPoE プロトコルを使用可能にします。

pppoe-client dial-pool-number

論理インタフェース Dialer1 を使って、PPPoE セッションを確立するように設定します。

- Dialer1 インタフェースに設定されている"dialer pool 1"と"pppoe-client dial-pool-number 1" コマンドの番号 1 が対応します。

interface FastEthernet1

LAN側の設定をします。

ip address 192.168.1.1 255.255.255.0

192.168.1.1 255.255.255.0 : LAN側IPアドレス/マスクです。

ip nat inside

内部NATインタフェースとして定義します。

ip virtual-reassembly

Virtual Fragment Reassembly機能を設定するコマンドです。

- IOSがACLをダイナミックに作成することを可能にします。

ip tcp adjust-mss 1300

MSS値に1300byteを設定します。

duplex auto speed auto

duplexとspeedをautoにします。

interface FastEthernet2 interface FastEthernet3 interface FastEthernet4 interface FastEthernet5 interface FastEthernet6 interface FastEthernet7 interface FastEthernet8 interface FastEthernet9 interface Vlan1 no ip address

初期設定となっています。通常はこのままで構いません。

interface Dialer1

Dialer1インタフェースの設定をします。

ip address 220.220.248.2 255.255.255.0

WAN側アドレスを設定します。

ip mtu 1454

MTU長を1454byteに設定します。

ip nat outside

外部NATインタフェースとして定義します。

ip virtual-reassembly

Virtual Fragment Reassembly機能を設定するコマンドです。

- IOSがACLをダイナミックに作成することを可能にします。

encapsulation ppp

データリンク層レベルでのカプセル化の種類として、pppを利用します。

dialer pool 1

Dialer1 論理インタフェースと実際に PPPoE 接続する物理インタフェースが紐付けられます。

- "dialer pool 1"と FastEthernet0 インタフェースの"pppoe-client dial-pool-number 1" コマンドの番号 1 が対応します。

dialer-group 1

"dialer-list 1"で定義されたトラフィックパターンを本 Dialer インタフェースに適用します。

- このトラフィックがダイアル対象として認識され本 Dialer インタフェースから出て行くときに、PPPoE セッションの確立要求を起動します。

ppp authentication pap chap callin

ISP にアクセスする際の認証方法をPAP CHAP に指定します。

ppp pap sent-username id-a@isp password 0 pwd-a@isp

PAP 認証を行なう際に必要なユーザー名、パスワードを設定します。

crypto map sa1

事前に設定した暗号マップをインタフェースに紐付けます。

ip forward-protocol nd no ip http server no ip http secure-server

初期設定となっています。通常はこのままで構いません。

ip nat inside source route-map nonat interface Dialer1 overload

NATプロセスとルートマップの紐付けをします。

ip route 0.0.0.0 0.0.0.0 Dialer1

デフォルトルートをDialer1 に指定します。

access-list 105 deny ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 access-list 105 permit ip 192.168.1.0 0.0.0.255 any

NATプロセスからIPsec対象となるプライベート間ネットワークを除外します。

dialer-list 1 protocol ip permit

dialer-list に適用させるトラフィックを指定します。

- このパケットが出力される契機でPPPoEセッションを張ります。

route-map nonat permit 10 match ip address 105

ルートマップとアクセスリストを紐付けます。

control-plane line con 0 line aux 0 line vty 0 4 login end

初期設定となっています。通常はこのままで構いません。

Si-R設定解説

lan 0 mode auto lan 1 mode auto

lan0/lan1インタフェースの通信速度/モードをオートセンス/オートネゴシエーションに設定します。

lan 1 ip address 192.168.2.1/24 3

LAN側IPアドレスを設定します。

- 192.168.2.1/24 : LAN側IPアドレス/マスクです。

- 3 : ブロードキャストアドレスのタイプです。通常は3で構いません。

remote 0 name PPPoE

PPPoEインタフェースの名前(任意)を設定します。

remote 0 mtu 1454

フレッツ光ネクストでは、MTU長を1454byteに設定します。

remote 0 ap 0 name PPPoE

アクセスポイントの名前(任意、remote nameと同じでも可)を設定します。

remote 0 ap 0 datalink bind lan 0

インターネット向けパケットの転送先をlan0インタフェースに設定します。

remote 0 ap 0 ppp auth send id-b@isp pwd-b@isp

インターネット用プロバイダの認証ID、パスワードを設定します。

remote 0 ap 0 keep connect

インターネットへ常時接続します。

remote 0 ppp ipcp vjcomp disable

VJヘッダ圧縮を使用しない設定にします。

remote 0 ip route 0 default 1 0

PPPoEインタフェース向けにデフォルトルートを設定します。

- 1 : metric値です。通常は1で構いません。

- 0 : distance値です。通常は0で構いません。

remote 0 ip nat mode multi any 1 5m

マルチNATの設定をします。

remote 0 ip nat static 0 192.168.2.1 500 any 500 17 remote 0 ip nat static 1 192.168.2.1 any any any 50

スタティックNATにより、IKE,ESPパケットを通す設定をします。

remote 0 ip msschange 1414

フレッツ光ネクストでは、MSS値に1414byte(1454(MTU長) - 40(TCP/IPヘッダ長))を設定します。

remote 1 name Cisco

1812J向けIPsecインタフェースの名前(任意)を設定します。

remote 1 ap 0 name 1812J

アクセスポイントの名前(任意、remote nameと同じでも可)を設定します。

remote 1 ap 0 datalink type ipsec

パケット転送方法としてIPsecを設定します。

remote 1 ap 0 ipsec type ike

IPsec情報のタイプにIPsec自動鍵交換を設定します。

remote 1 ap 0 ipsec ike protocol esp

自動鍵交換用IPsec情報のセキュリティプロトコルにESP(暗号)を設定します。

remote 1 ap 0 ipsec ike range 192.168.2.0/24 any4

IPsec化対象の範囲を指定します。

remote 1 ap 0 ipsec ike encrypt aes-cbc-256

自動鍵交換用IPsec情報の暗号情報にAES256ビットを設定します。

remote 1 ap 0 ipsec ike auth hmac-sha1

自動鍵交換用IPsec情報の認証情報にSHA1を設定します。

remote 1 ap 0 ipsec ike pfs modp1536

自動鍵交換用IPsec情報のPFS使用時のDH(Diffie-Hellman)グループにmodp1536を設定します。

remote 1 ap 0 ike name local kyoten1

IKE情報の自側装置識別情報を設定します。

remote 1 ap 0 ike shared key text test

IKEセッション確立時の共有鍵(Pre-shared key)を設定します。

remote 1 ap 0 ike proposal 0 encrypt aes-cbc-256

IKEセッション用暗号情報の暗号アルゴリズムにAES256ビットを設定します。

remote 1 ap 0 ike proposal 0 hash hmac-sha1

IKEセッション用暗号情報の認証アルゴリズムにhmac-sha1を設定します。

remote 1 ap 0 ike proposal 0 pfs modp1536

IKEセッション用暗号情報のPFS使用時のDH(Diffie-Hellman)グループにmodp1536を設定します。

remote 1 ap 0 ike initial connect

IKE ネゴシエーション開始動作を設定します。

- 対象回線の接続またはIPsec 対象パケットの送信を契機として、IPsec/IKE SA の確立動作を開始します。

remote 1 ap 0 ike dpd use on

DPD監視の設定をします。

remote 1 ap 0 tunnel remote 220.220.248.2

IPsecトンネルの宛先アドレスの設定をします。

remote 1 ap 0 sessionwatch address 192.168.2.1 192.168.1.1

接続先セッション監視の設定をします。

接続先復旧時にSi-Rから再度IPsecを張りに行く契機となります。

- 192.168.1.1 : ICMP ECHOパケットの宛先IPアドレスです。

- 192.168.2.1 : ICMP ECHOパケットの送信元IPアドレスです。

remote 1 ip route 0 192.168.1.0/24 1 0

IPsecインターフェース向けに対向装置1812JのLAN側ネットワークを設定します。

- 1 : metric値です。通常は1で構いません。

- 0 : distance値です。通常は0で構いません。

remote 1 ip msschange 1300

MSS値に1300byteを設定します。

syslog pri error,warn,info syslog facility 23

システムログ情報の出力情報/出力対象ファシリティの設定をします。通常はこのままで構いません。

time zone 0900

タイムゾーンを設定します。通常はこのままで構いません。

consoleinfo autologout 8h telnetinfo autologout 5m

シリアルコンソール、TELNETコネクションの入出力がない場合のコネクション切断時間を設定します。通常はこのままで構いません。

terminal charset SJIS

ターミナルで使用する漢字コードをShift JISコードに設定します。

インターネットVPN その他の設定例

NTT東日本/NTT西日本

Bフレッツ・フレッツADSL

-

インターネットVPN(IPsecアグレッシブモード)拠点間接続

無線WAN + NTT東日本 / NTT西日本Bフレッツ・フレッツADSL

NTT西日本 フレッツ光プレミアム インターネットVPN接続

NTT東日本 / NTT西日本フレッツ光ネクスト

-

CiscoルータとのインターネットVPN(IPsecアグレッシブモード)拠点間接続

お問い合わせ

本製品のお問い合わせ

Si-Rシリーズ、Si-R brinシリーズに関する資料請求やお見積り、購入のご相談などお気軽にお問い合わせください。

よくあるご質問(FAQ)

Si-Rシリーズ、Si-R brinシリーズに関し、お客様から寄せられた主なご質問とその回答です。